The Symantec Data Loss Prevention 15.5 Administration course is designed to provide you with the fundamental knowledge to configure and administer the Symantec Data Loss Prevention Enforce platform. The hands-on labs include exercises for configuring the Enforce server, detection servers, and DLP agents; creating policies; detecting and responding to incidents; performing incident reporting; and administering users and roles. You are introduced to the following Symantec Data Loss Prevention products: Network Monitor, Network Prevent, Network Discover, Network Protect, Cloud Storage Discover, Cloud Service for Email, Endpoint Prevent, and Endpoint Discover

Note: This course is delivered on a Microsoft Windows platform.

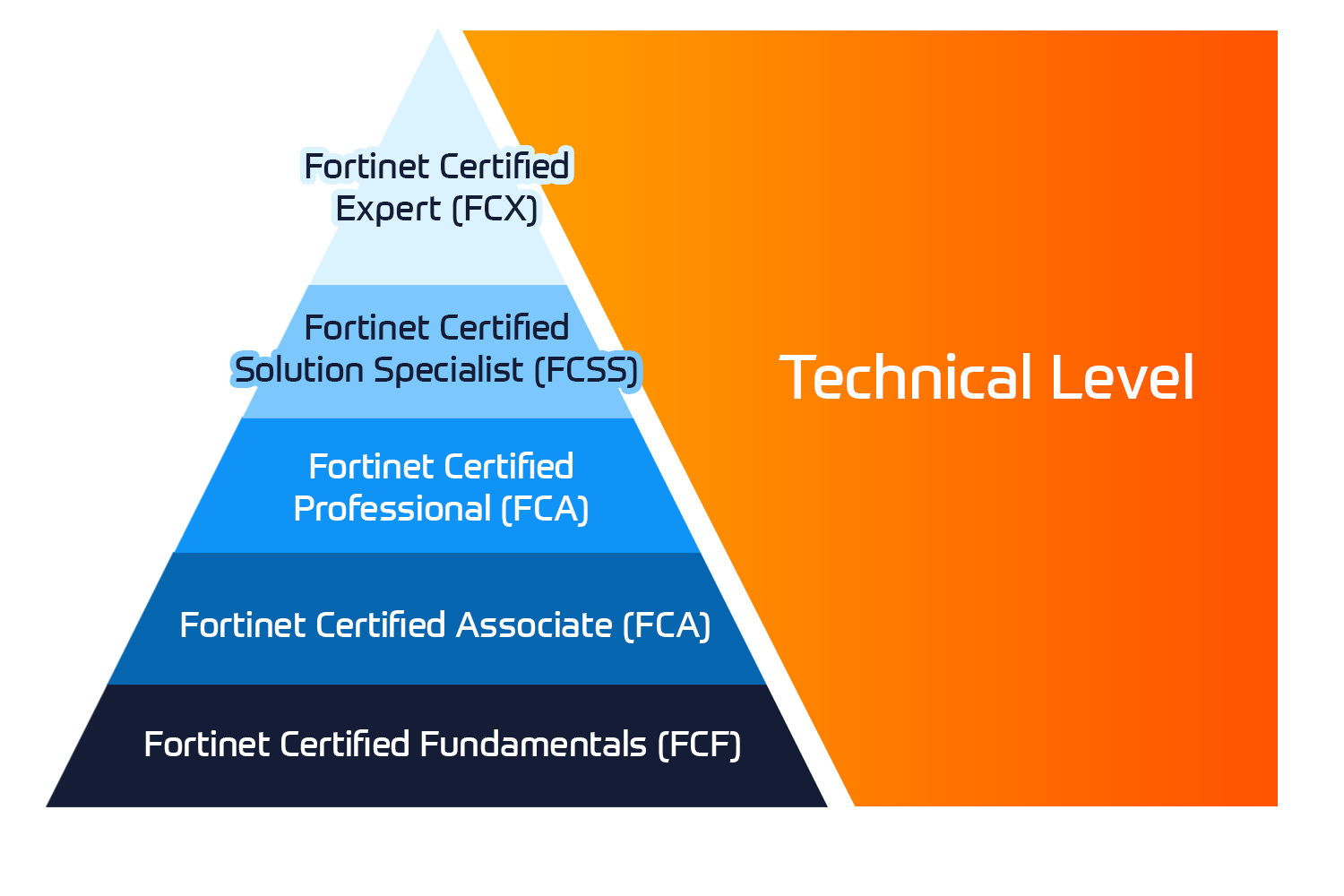

Associated certification:

- Exam 250-553: Symantec Data Loss Prevention 15.5 Technical Specialist

United Kingdom

United Kingdom Germany

Germany Denmark

Denmark Sweden

Sweden Italy

Italy Netherlands

Netherlands Norway

Norway

Kesto

Kesto  Toimitus

Toimitus  Hinta

Hinta