The Symantec Web Security Service Planning, Implementation, and Administration course is intended for IT professionals who will be planning, installing, configuring or administering the Symantec Web Security Service (WSS).

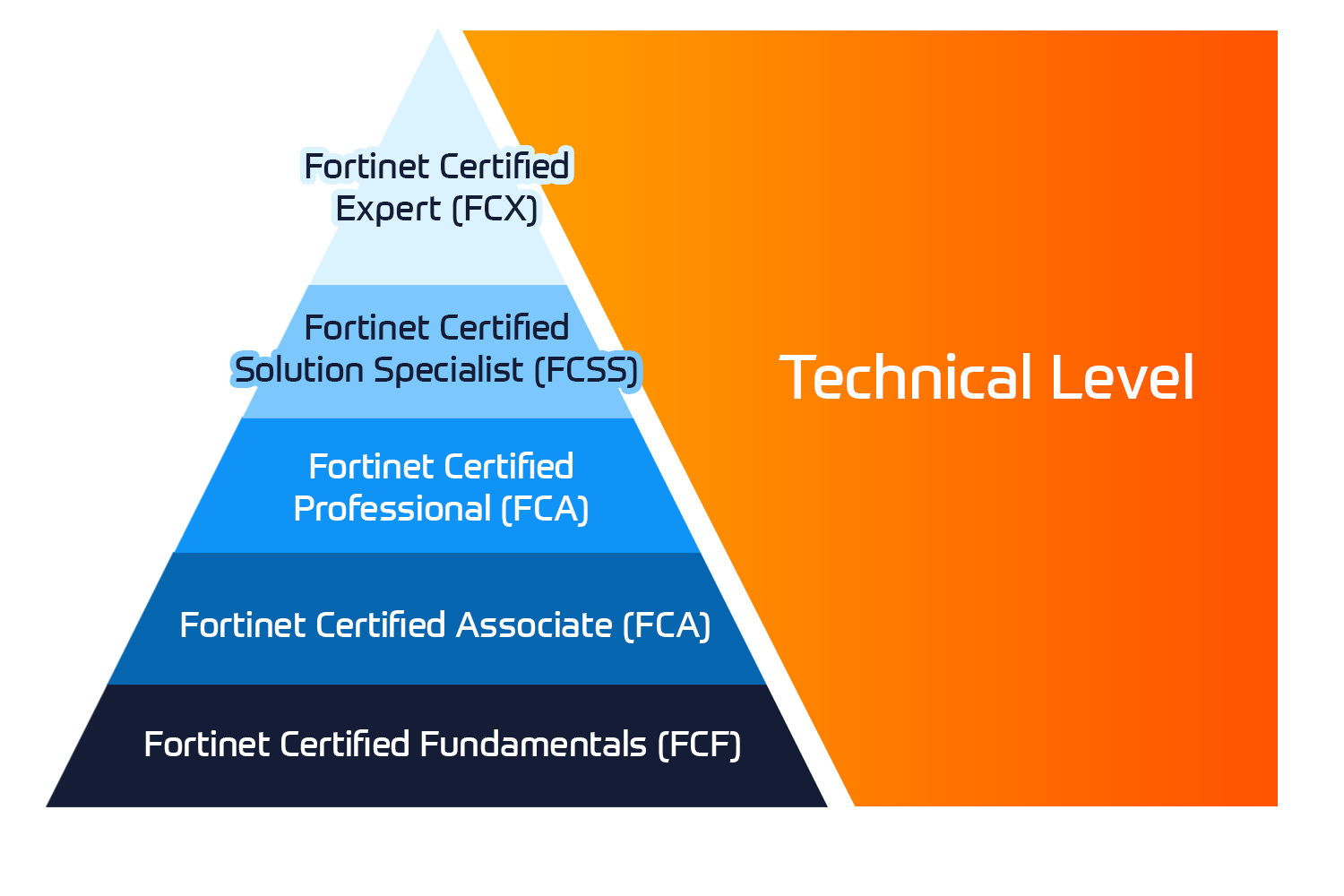

Associated certification:

- Exam 250-554: Symantec Web Security Service – R1.2 Technical Specialist

United Kingdom

United Kingdom Germany

Germany Denmark

Denmark Sweden

Sweden Italy

Italy Netherlands

Netherlands Norway

Norway

Kesto

Kesto  Toimitus

Toimitus  Hinta

Hinta