The Symantec Endpoint Protection 14.2 Configure and Protect course is designed for the network, IT security, and systems administration professionals in a Security Operations position who are tasked with configuring optimum security settings for endpoints protected by Endpoint Protection 14.2. This class brings context and examples of attacks and tools used by cybercriminals.

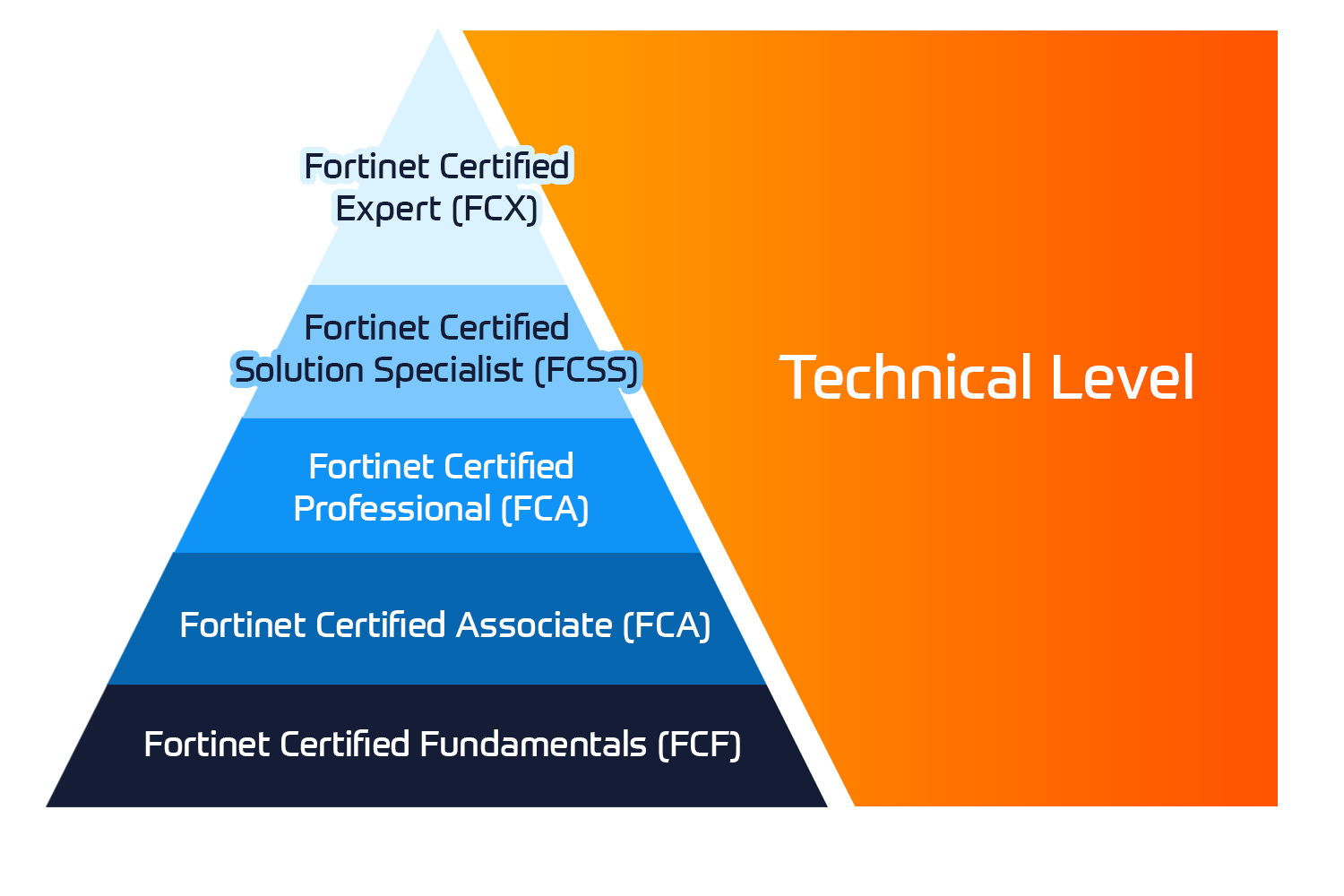

Associated certification:

- Exam 250-428: Symantec Endpoint Protection 14 Technical Specialist

United Kingdom

United Kingdom Germany

Germany Denmark

Denmark Sweden

Sweden Italy

Italy Netherlands

Netherlands Norway

Norway

Kesto

Kesto  Toimitus

Toimitus  Hinta

Hinta